S'applique À : ThreatSync

Un incident est une activité dont le caractère malveillant a été confirmé. Un incident peut être un simple indicateur de compromission, voire être plus complexe tel qu'un indicateur d'attaque qui séquence des comportements afin de déterminer une intention malveillante.

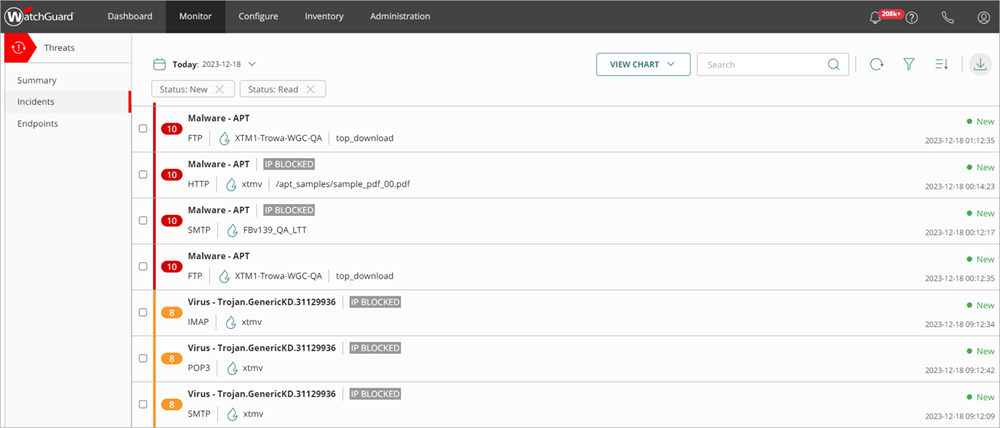

La page Incidents fournit la liste centralisée des incidents que les Personnes Répondant aux Incidents peuvent examiner et sur lesquels ils peuvent effectuer des actions. Chaque incident figurant sur la page peut faire l'objet d'une action.

Sur la page Incidents, vous pouvez :

- Modifier la Plage de Dates

- Trier et Filtrer la Liste des Incidents

- Afficher les Graphiques d'Incidents

- Télécharger le Rapport Liste des Incidents

- Contrôle à Distance

Pour de plus amples informations concernant les incidents, accédez à Examiner les Détails de l'IncidentPour de plus amples informations concernant la manière d'exécuter des actions sur un incident, accédez à Exécuter des Actions sur des Incidents ou des Endpoints.

Pour ouvrir la liste des incidents ThreatSync :

- Sélectionnez Surveiller > Menaces > Incidents.

La page Incidents s'ouvre.

- Pour afficher des incidents spécifiques sur la page :

- Pour afficher les informations détaillées concernant un incident spécifique sur la page Détails de l'Incident, cliquez sur l'incident. Astuce ! Pour de plus amples informations, accédez à Examiner les Détails de l'Incident.

Vous pouvez effectuer des actions sur les incidents directement à partir de la page Incidents. Pour de plus amples informations, accédez à Exécuter des Actions sur des Incidents ou des Endpoints.

Modifier la Plage de Dates

Par défaut, la liste des incidents indique les incidents survenus le jour même. Vous pouvez modifier la plage de dates de manière à afficher les incidents de différentes dates.

Pour filtrer la liste des incidents par plage de dates :

- Dans la partie supérieure de la page, cliquez sur

.

. - Dans la liste déroulante, sélectionnez l'une de ces périodes :

- Aujourd'hui

- Hier

- Dernières 24 Heures

- 7 Derniers Jours

- 14 Derniers Jours

- Ce Mois

- Le Mois Dernier

- Personnalisé

- Si vous sélectionnez Personnalisé, spécifiez la date de début et la date de fin de la période personnalisée. Cliquez sur Enregistrer.

Trier et Filtrer la Liste des Incidents

Par défaut, la liste des incidents affiche les incidents dont l'état est Nouveau et Lu, triés par niveau de risque par ordre décroissant, de sorte que les menaces critiques figurent en tête de liste.

Pour personnaliser les incidents que vous affichez, vous pouvez filtrer la liste des incidents par type d'incident, action, risque ou état. Vous pouvez également opter pour trier la liste par niveau de risque ou par date.

Pour trier la liste des incidents :

- En haut à droite de la page, cliquez sur

.

.

Une liste déroulante s'ouvre.

- Optez pour trier les incidents par date ou par niveau de risque, par ordre croissant ou décroissant.

Pour filtrer la liste des incidents :

- En haut à droite de la page, cliquez sur

.

.

La boîte de dialogue Filtre s'ouvre.

- Sélectionnez une ou plusieurs options de filtrage :

- Cliquez sur Appliquer les Filtres.

Type d'Incident

Pour filtrer la liste des incidents par Type d'Incident, sélectionnez une ou plusieurs options parmi les suivantes :

- Stratégie de Sécurité Avancée — Exécution de scripts malveillants et de programmes inconnus employant des techniques d'infection avancées.

- Exploit — Attaques tentant d'injecter du code malveillant de manière à exploiter des processus vulnérables.

- Tentative d'Intrusion — Événement de sécurité lors duquel un intrus tente d'accéder sans autorisation à un système.

- IOA — Les Indicateurs d'Attaque (IOA) sont des indicateurs présentant une forte probabilité de constituer une attaque.

- URL Malveillante — URL créée de manière à disséminer des malwares tels que les logiciels de rançon.

- IP Malveillante — Adresse IP liée à une activité malveillante.

- Malware — Logiciel malveillant conçu pour endommager, perturber et accéder sans autorisation à des systèmes informatiques.

- PUP — Programmes Potentiellement Indésirables (PPI) susceptibles d'être installés lors de l'installation d'autres logiciels sur un ordinateur.

- Virus — Code malveillant s'introduisant dans des systèmes informatiques.

- Programme Inconnu — Le programme a été bloqué, car il n'a pas encore été classifié par WatchGuard Endpoint Security. Pour de plus amples informations concernant ce qui survient lorsque Endpoint Security reclassifie un programme inconnu, accédez à Reclassification d'un Incident.

- Point d'Accès Malveillant — Point d'Accès sans fil non autorisé connecté à votre réseau ou opérant dans votre espace de fréquences.

- Accès avec Informations d'Identification — Incident AuthPoint indiquant une tentative de compromission des informations d'identification du compte.

Action

Pour filtrer la liste des incidents par action effectuée sur l'incident, cochez une ou plusieurs cases à cocher parmi les suivantes :

- Autorisé (Mode Audit) — Incident détecté mais aucune action exécutée, car le périphérique est en mode Audit.

- Connexion Bloquée — Connexion bloquée.

- Processus Bloqué — Processus bloqué par un périphérique d'endpoint.

- Périphérique Isolé — La communication avec le périphérique a été bloquée.

- Fichier Supprimé — Le fichier a été classifié en tant que malware et supprimé.

- IP Bloquée — Les connexions réseau à destination et en provenance de cette adresse IP ont été bloquées.

- Bloquer le Point d'Accès — Les connexions des clients sans fil à ce point d'accès malveillant sont bloquées.

- Processus Terminé — Processus terminé par un périphérique d'endpoint.

- Détecté — Incident détecté, mais aucune action n'a été exécutée.

- Utilisateur Bloqué — Accès avec Informations d'Identification au cours duquel l'utilisateur a été bloqué dans AuthPoint.

Pour filtrer la liste des incidents par état de l'action, cochez une ou plusieurs cases à cocher parmi les suivantes :

- Effectuée — L'action demandée a été effectuée.

- En Cours — L'action demandée est en cours d'exécution.

- Non Effectuée — L'action demandée n'a pas encore été effectuée.

- Erreur — L'action demandée n'a pas été effectuée et a retourné une erreur. Pour de plus amples informations, accédez à Dépanner les Erreurs d'Incident.

Risque

Pour filtrer la liste des incidents par niveau de risque, sélectionnez une ou plusieurs options parmi les suivantes :

- 10 — Critique

- 9 — Critique

- 8 — Élevé

- 7 — Élevé

- 6 — Moyen

- 5 — Moyen

- 4 — Moyen

- 3 — Faible

- 2 — Faible

- 1 — Faible

Pour de plus amples informations, accédez à Niveaux de Risque et Indices de ThreatSync.

État

Par défaut, la liste des incidents affiche les incidents dont l'état est Nouveau et Lu. Pour filtrer la liste des incidents par état, sélectionnez une ou plusieurs options parmi les suivantes :

- Nouveau — Nouveaux incidents qui n'ont pas encore été consultés sur la page Détails de l'Incident.

- Lu — Incidents examinés sur la page Détails de l'Incident ou marqués manuellement comme Lus.

- Cloturé — Incidents cloturés par une stratégie d'automatisation ou manuellement, car un analyste a déterminé que la menace a cessé de représenter un danger.

Pour de plus amples informations concernant la fermeture ou la modification de l'état d'un incident, accédez à Clôturer ou Modifier l'État des Incidents.

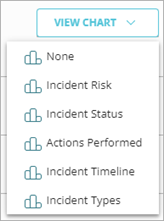

Afficher les Graphiques d'Incidents

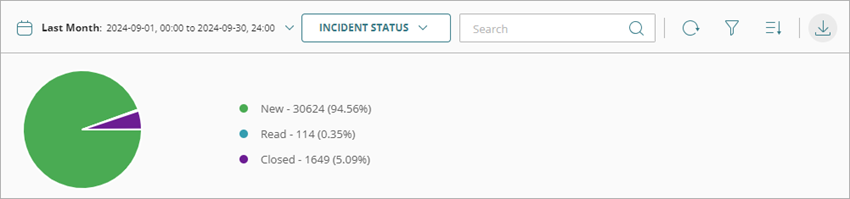

Les graphiques sont disponibles sur la page Incidents à partir de la liste déroulante Afficher le Graphique. Chaque graphique comprend les données de la plage de date spécifiée.

- Risque de l'Incident — Affiche un graphique en camembert des incidents présentant un risque Faible, Moyen, Élevé et Critique.

- État de l'Incident — Affiche un graphique en camembert des incidents Nouveaux, Lus et Fermés.

- Actions Effectuées — Affiche le graphique des actions effectuées sur les incidents.

- Chronologie de l'Incident — Affiche la chronologie des incidents sous forme d'histogramme ou de graphique en courbes. Survolez les données du graphique pour afficher la date et l'heure de l'incident.

- Types d'Incident — Affiche un graphique en camembert illustrant les types d'incident.

Lorsque WatchGuard Endpoint Security (EPDR) bloque un fichier et que celui-ci est enregistré en tant qu'incident, vous pouvez autoriser Endpoint Security à autoriser le fichier. Pour de plus amples informations, accédez à Configurer les Paramètres des Logiciels Autorisés (Ordinateurs Windows).

Télécharger le Rapport Liste des Incidents

Vous pouvez télécharger le rapport Liste des Incidents au format CSV ou PDF sur la page Incidents. Les rapports présentent les données d'incident de la période spécifiée, filtrées selon vos options de tri et de filtrage.

Si vous sélectionnez le graphique à afficher dans la liste déroulante Afficher le Graphique, le graphique sélectionné s'affiche également dans le rapport PDF Liste des Incidents. Si vous ne souhaitez pas inclure de graphique dans le rapport PDF, sélectionnez Aucun dans la liste déroulante Afficher le Graphique.

Pour télécharger un rapport Liste des Incidents, cliquez sur ![]() puis sélectionnez Télécharger le Rapport CSV ou Télécharger le Rapport PDF.

puis sélectionnez Télécharger le Rapport CSV ou Télécharger le Rapport PDF.

Le rapport PDF fournit des détails concernant les incidents de la plage de dates sélectionnée avec les filtres appliqués en termes d'incident, d'action, de risque ou d'état.

Lorsque vous téléchargez un rapport à partir de la page Incidents, vous avez la possibilité d'inclure uniquement les 10 000 premiers incidents ou l'ensemble des incidents dans le rapport. Si vous n'incluez que les 10 000 premiers incidents, le rapport est généré et téléchargé immédiatement. Si vous incluez l'ensemble des incidents, le rapport est généré en arrière-plan et une notification vous invite à le télécharger une fois disponible.

Pour télécharger le Rapport de Synthèse des Menaces, accédez à Synthèse des Incidents ThreatSync.

Pour planifier un rapport ThreatSync, accédez à Planifier les Rapports de ThreatSync.

Contrôle à Distance

Grâce à l'outil de contrôle à distance, vous pouvez vous connecter à distance aux ordinateurs Windows, Mac ou Linux de votre réseau de manière à analyser et résoudre les attaques potentielles.

Pour utiliser cette fonctionnalité, vos ordinateurs distants doivent disposer de :

- Une licence WatchGuard Advanced EPDR active

- Un profil de paramètres de contrôle à distance attribué dans Endpoint Security. Pour de plus amples informations, accédez à Configurer les Paramètres du Contrôle à Distance.

Pour de plus amples informations, accédez à À Propos de l'Outil Contrôle à Distance dans l'Aide Endpoint Security.

Pour démarrer une session de contrôle à distance, à partir de la page Incidents :

- Cochez la case située en face d'un incident.

Le menu Actions apparaît. - Dans la liste déroulante Actions, sélectionnez Contrôle à Distance.

- Sélectionnez Contrôle à Distance.

La fenêtre Contrôle à Distance de l'ordinateur s'ouvre.

Exécuter des Actions sur des Incidents ou des Endpoints

Examiner les Détails de l'Incident

Surveiller les Endpoints ThreatSync

À Propos de l'Outil Contrôle à Distance

Configurer les Paramètres des Logiciels Autorisés (Ordinateurs Windows)